The cloud-native New-Scale Platform is updated every month. We work with customers and partners through Early Access program to try new capabilities, provide feedback, and help shape the final release.

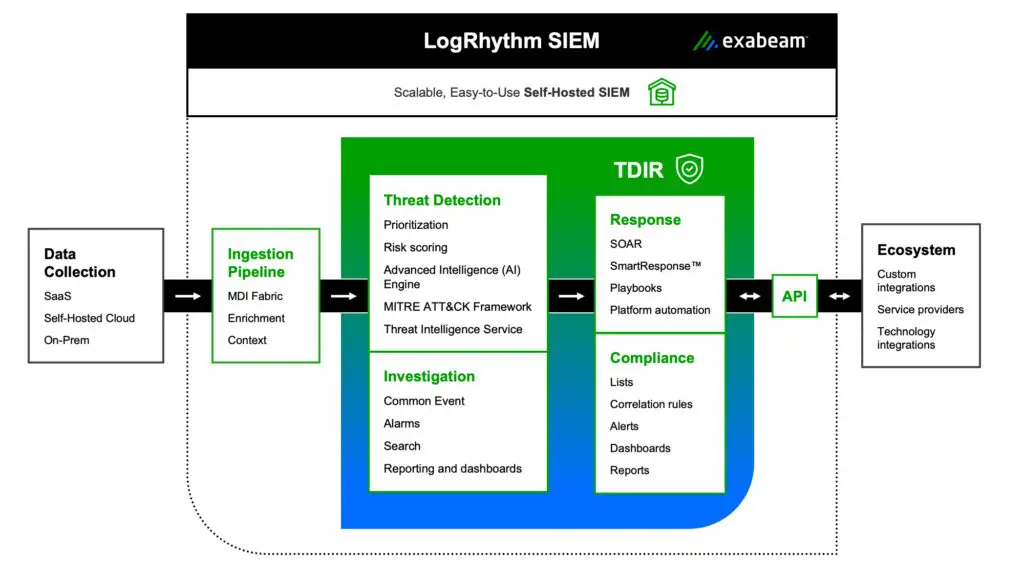

The LogRhythm SIEM Platform receives quarterly updates. We follow the same process: We gather input from customers to ensure each update aligns to their needs.

مُصممة وفقًا للشخصيات، مُعدة لـ TDIR.

بُنيت من أجل الأشخاص الأمنيين، بواسطة الأشخاص الأمنيين.

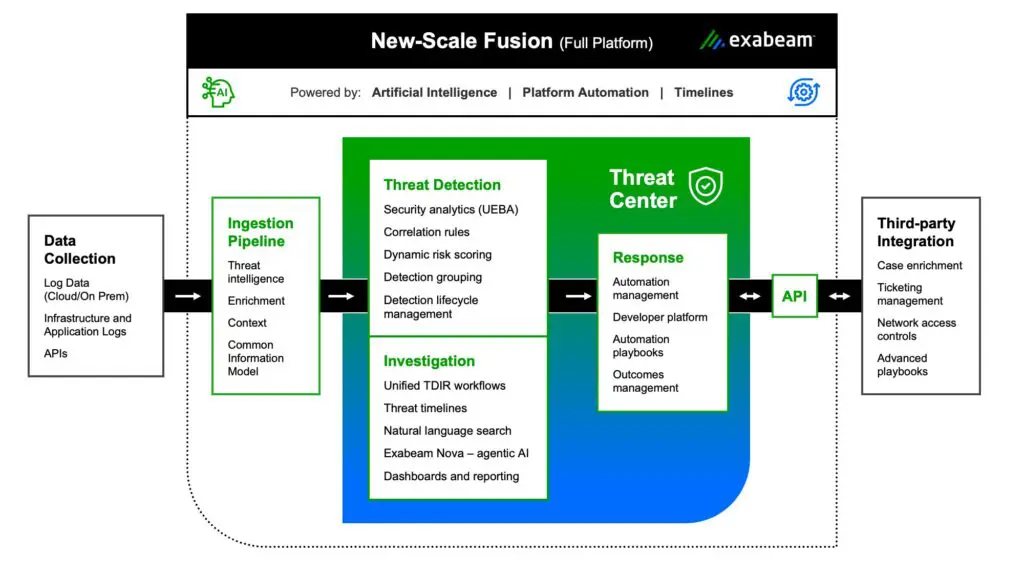

Exabeam focuses on security operations. Our team has worked in the field, so New-Scale Fusion reflects the way analysts think and move through TDIR and compliance workflows. You get a platform shaped by real experience.

- تبسيط عملية إدخال البيانات التي تركز على الأمان.

- تبسيط TDIR من خلال سير العمل الآلي.

- Use end-to-end AI to help your team work faster.

يتعلم السلوك الطبيعي وغير الطبيعي.

Detect Threats With Advanced Behavioral Analytics

New-Scale Fusion learns how your people, devices, and AI agents work so it can detect unusual activity that others miss. Dynamic risk scoring uses rarity and business context to help you investigate sooner, hunt more proactively, and respond faster.

- Baseline behavior to find unknown threats.

- Apply proven behavioral analytics expertise.

- Get precise detections for human users and AI agents.

- Adjust risk scoring to match business priorities.

مركزون على النتائج

Align Security With Business Outcomes

Every organization follows a different security path. New-Scale Fusion uses AI to map your data to security use cases, MITRE ATT&CK® techniques, and compliance needs. You see where gaps exist and what actions will help you move forward.

- Track use case coverage with Outcomes Navigator.

- Get AI guidance from the Exabeam Nova Advisor Agent.

- Measure posture against use cases and ATT&CK tactics.

حسّن استثماراتك

Support for Best-of-Breed Strategy

New-Scale Fusion lets your security investments work together. Ingest logs and context from the tools you rely on—network, endpoint, identity, and AI services—and use them in one open, flexible platform that avoids vendor lock-in.

إعداد البيانات وتنظيمها

Security-Centric Data Ingestion

A security-centric approach to data ingestion gives your team the high-quality, contextualized data needed for fast search, efficient TDIR, and meaningful visualizations. You work from organized details, not raw noise.

- Ingest data from many sources, including AI tools.

- Turn raw data into organized, actionable events.

- Add context for faster, more accurate detections.

سهل البدء

New-Scale Fusion is a modern, user-centric platform that brings log management, SIEM, behavioral analytics, and security automation together to help you manage insider threats and meet compliance needs. You can replace a legacy SIEM or augment it with advanced behavioral analytics and automation. It gives organizations at any size or stage better detection for human and non-human identities and provides visibility into security and compliance coverage.

كيف يمكننا المساعدة؟ تحدث إلى خبير.

اتصل بناالأسئلة الشائعة

كم مرة يتم إصدار تحديثات وميزات جديدة؟

كيف تضمن توافر السحابة وجودتها أثناء ترقية الميزات؟

We use several proactive controls to maintain availability and quality during New-Scale updates:

- Early Access programs: Customers can try pre-release features and share feedback.

- Secure code development training: Developers follow secure development practices.

- Static code analysis: Automated checks identify and remediate vulnerabilities during development.

- Internal and third-party penetration testing: Independent testing validates our security posture against current adversary tactics, technique, and procedures (TTPs).

- Feature toggles: Controlled rollouts let us disable a new feature fast without disrupting stability.

"بفضل تنفيذ إكسيبيم SIEM، تمكنا من تبسيط عملياتنا والقيام بكل شيء بكفاءة أكبر. قبل ذلك، كان علينا التحقق من كل لوحة معلومات لكل حل يدويًا، والآن يمكننا فقط النظر إلى إكسيبيم ونتلقى معلومات عن كل ما يحدث في بيئتنا."

شاهد Exabeam في العمل

اطلب المزيد من المعلومات أو اطلب عرضًا توضيحيًا لأقوى المنصات في الصناعة للكشف عن التهديدات والتحقيق فيها والاستجابة لها (TDIR).

تعلم المزيد:

- إذا كان نظام إدارة معلومات الأمان (SIEM) المستضاف ذاتيًا أو القائم على السحابة هو الخيار المناسب لك

- كيفية استيعاب ومراقبة البيانات على نطاق واسع في السحابة

- كيف تكشف مراقبة وتحليل سلوك الذكاء الاصطناعي والوكالات الآلية عن الأنشطة غير البشرية الخطرة.

- كيفية تقييم وتصنيف نشاط المستخدم بشكل تلقائي

- شاهد الصورة الكاملة باستخدام جداول زمنية للحوادث.

- لماذا تساعد أدلة العمل في اتخاذ القرار الصحيح التالي

- دعم الالتزامات المتعلقة بالامتثال

قادة حائزون على جوائز في مجال الأمن